Investigadores de ESET han revelado detalles sobre un grupo de amenazas (APT) alineado con China, conocido como PlushDaemon, y una de sus operaciones de ciberespionaje. En 2023, este grupo llevó a cabo un ataque a la cadena de suministro que comprometió un software VPN desarrollado por una empresa surcoreana, sustituyendo el instalador legítimo por uno malicioso que incluía un implante característico del grupo, denominado SlowStepper. Esta puerta trasera cuenta con un kit de herramientas que se compone de más de 30 componentes.

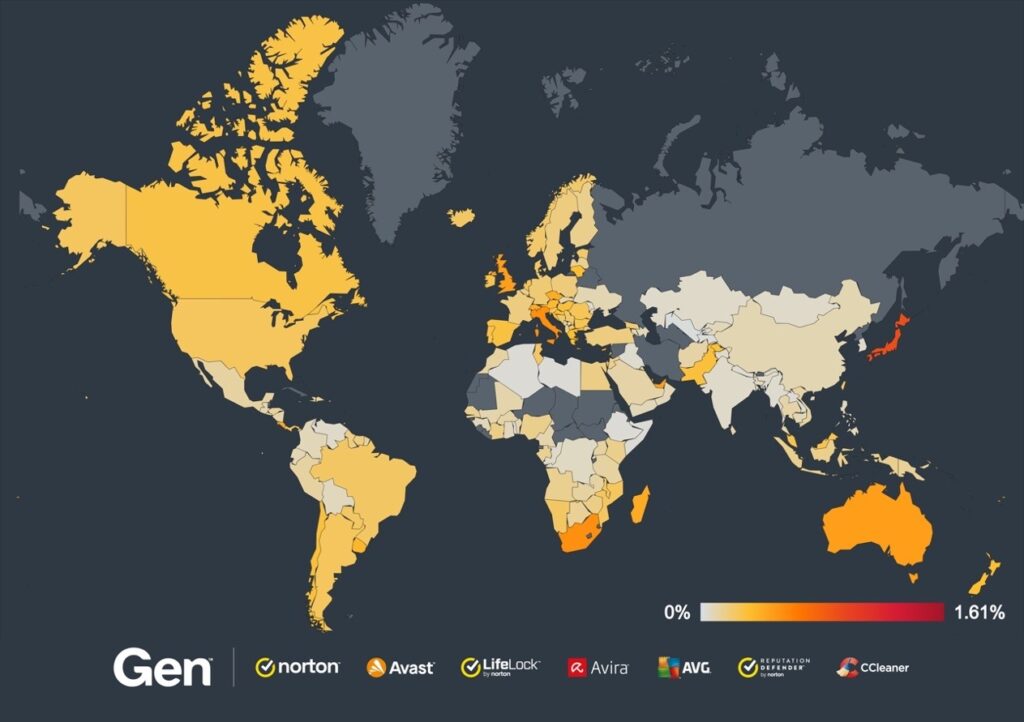

PlushDaemon es un grupo de amenazas activas desde al menos 2019, especializado en operaciones de espionaje dirigidas principalmente a individuos y entidades en países como China, Taiwán, Hong Kong, Corea del Sur, Estados Unidos y Nueva Zelanda. Su técnica principal para acceder inicialmente a los sistemas es el secuestro de actualizaciones legítimas de aplicaciones chinas; sin embargo, también han ejecutado ataques a la cadena de suministro, como el mencionado contra el desarrollador de VPN en Corea del Sur.

En mayo de 2024, ESET detectó un código malicioso en un instalador NSIS para Windows, descargado por usuarios de Corea del Sur desde el sitio web de la legítima aplicación VPN IPany. Tras un análisis profundo, se constató que el instalador no solo estaba distribuyendo el software original, sino también la puerta trasera SlowStepper. ESET se puso en contacto con el desarrollador de la VPN para informarle sobre la brecha, lo que resultó en la eliminación del instalador malicioso de su página web.

El proceso detalla que varias víctimas descargaron manualmente un archivo ZIP que contenía el instalador malicioso desde una URL específica. Aunque no se encontraron códigos sospechosos en la página de descarga que pudieran orientar a descargas dirigidas, se considera que cualquiera que utilizara la VPN IPany podría haber sido un objetivo legítimo.

Entre los afectados se identificaron varios usuarios que intentaron instalar el software infectado en la red de una empresa semiconductor y en una compañía de desarrollo de software no identificada en Corea del Sur. Los primeros casos registrados en la telemetría de ESET se remontan a noviembre y diciembre de 2023, involucrando a víctimas de Japón y China, respectivamente.

El análisis técnico reveló que, al ejecutar el instalador malicioso, se creaban varios directorios y se desplegaban tanto archivos legítimos como maliciosos. Además, el instalador establecía persistencia para SlowStepper al añadir una entrada en el registro de Windows, asegurando que el componente malicioso se ejecutara al iniciar el sistema operativo.

SlowStepper es un poderoso backdoor desarrollado en C++ y presenta un uso extensivo de programación orientada a objetos en su código de comunicaciones C&C. Su versión actual parece ser la 0.2.10 Lite, la cual, aunque menos completa que otras versiones, sigue siendo alarmantemente capaz.

La puerta trasera permite una recopilación de datos extensa y puede espiar a través de grabaciones de audio y video, además de extraer información de diversas aplicaciones. La recopilación se ejecuta a través de comandos dados a través de una interfaz personalizada, donde los operadores pueden ejecutar módulos de Python y obtener datos sobre sistemas comprometidos en tiempo real.

En resumen, la operación de PlushDaemon destaca por su enfoque en el ciberespionaje dirigido y el uso de sofisticadas técnicas de ocultación y recopilación de datos, lo que lo convierte en una amenaza significativa en el panorama de la ciberseguridad.

Fuente: WeLiveSecurity by eSet.