Un informe reciente de seguridad de aplicaciones de Cloudflare revela un dato alarmante: los actores de amenazas están utilizando exploits tan pronto como 22 minutos después de que las pruebas de concepto (PoC) se ponen a disposición del público. Este informe, que cubre la actividad entre mayo de 2023 y marzo de 2024, destaca las tendencias emergentes en las amenazas de seguridad.

Cloudflare, que procesa un promedio de 57 millones de solicitudes HTTP por segundo, ha detectado un aumento significativo en la actividad de escaneo de CVE (Common Vulnerabilities and Exposures) divulgados, seguido de inyecciones de comandos y de intentos de convertir las PoC disponibles en armas.

Exploits de Vulnerabilidades Más Atacadas

Durante el periodo examinado, las vulnerabilidades más atacadas fueron:

- Apache: CVE-2023-50164 y CVE-2022-33891

- Coldfusion: CVE-2023-29298, CVE-2023-38203 y CVE-2023-26360

- MobileIron: CVE-2023-35082

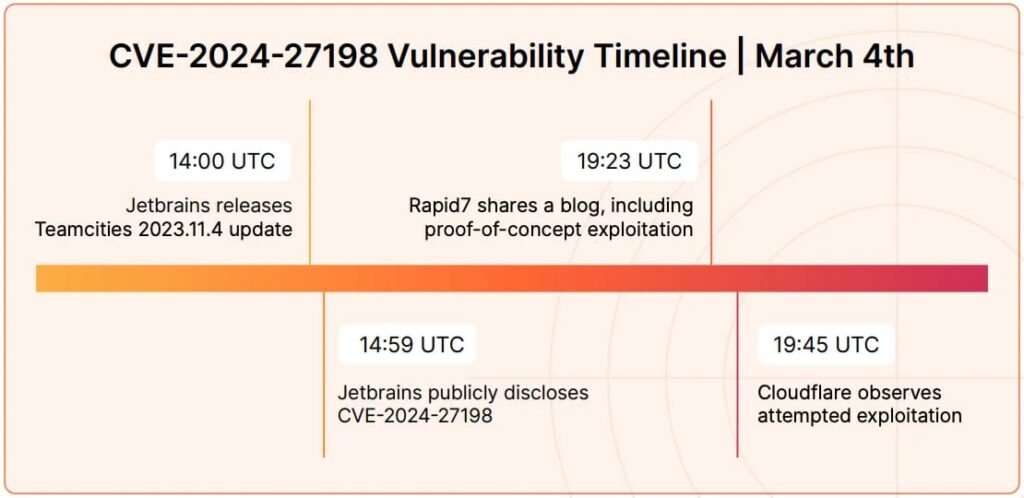

Un caso destacado es el de CVE-2024-27198, una vulnerabilidad de omisión de autenticación en JetBrains TeamCity. En un ejemplo característico de la rapidez con la que se pueden armar los exploits, Cloudflare observó que un atacante implementó un exploit basado en una PoC solo 22 minutos después de su publicación, dejando prácticamente sin margen a los defensores para remediar el problema.

La Velocidad de Explotación

Cloudflare enfatiza que la única manera de combatir esta velocidad de explotación es mediante el uso de inteligencia artificial para desarrollar rápidamente reglas de detección efectivas. «La velocidad de explotación de los CVE revelados suele ser más rápida que la velocidad a la que los humanos pueden crear reglas WAF o desarrollar e implementar parches para mitigar los ataques», explica Cloudflare en su informe. La empresa ha combinado firmas escritas por humanos con un enfoque basado en aprendizaje automático (ML) para lograr un equilibrio óptimo entre pocos falsos positivos y una rápida respuesta.

Especialización de Actores de Amenazas

El informe también menciona que ciertos actores de amenazas se especializan en categorías y productos específicos de CVE, lo que les permite aprovechar rápidamente las nuevas revelaciones de vulnerabilidades.

Aumento del Tráfico DDoS

Otro punto destacado del informe es que el 6,8% de todo el tráfico de Internet es tráfico distribuido de denegación de servicio (DDoS), destinado a hacer que las aplicaciones y servicios en línea no estén disponibles para los usuarios legítimos. Este porcentaje representa un aumento en comparación con el 6% registrado durante el periodo de 12 meses anterior (2022-2023), demostrando un incremento en el volumen general de ataques DDoS.

Bloqueo de Amenazas

Cloudflare informó que durante grandes ataques globales, el tráfico malicioso puede representar hasta el 12% de todo el tráfico HTTP. En el primer trimestre de 2024, la empresa bloqueó un promedio de 209 mil millones de amenazas cibernéticas cada día, lo que representa un aumento del 86,6% interanual.

El informe completo de Cloudflare, que proporciona recomendaciones adicionales para los defensores y un análisis más profundo de las estadísticas compiladas, está disponible para su descarga.

Conclusión

La rapidez con la que se arman y utilizan los exploits tras la publicación de PoC subraya la necesidad de que las empresas adopten medidas proactivas y basadas en inteligencia artificial para protegerse de las amenazas cibernéticas emergentes. La especialización de actores de amenazas y el aumento del tráfico DDoS son recordatorios de que la seguridad de las aplicaciones debe ser una prioridad constante en el entorno digital actual.