Un estudio presentado en la conferencia Black Hat USA 2024 ha destapado un grave riesgo de privacidad a escala global. El investigador Erik Rye, de la Universidad de Maryland, ha demostrado cómo el sistema de posicionamiento Wi-Fi (WPS) de Apple puede ser utilizado para la vigilancia masiva, sin que los usuarios sean conscientes de ello.

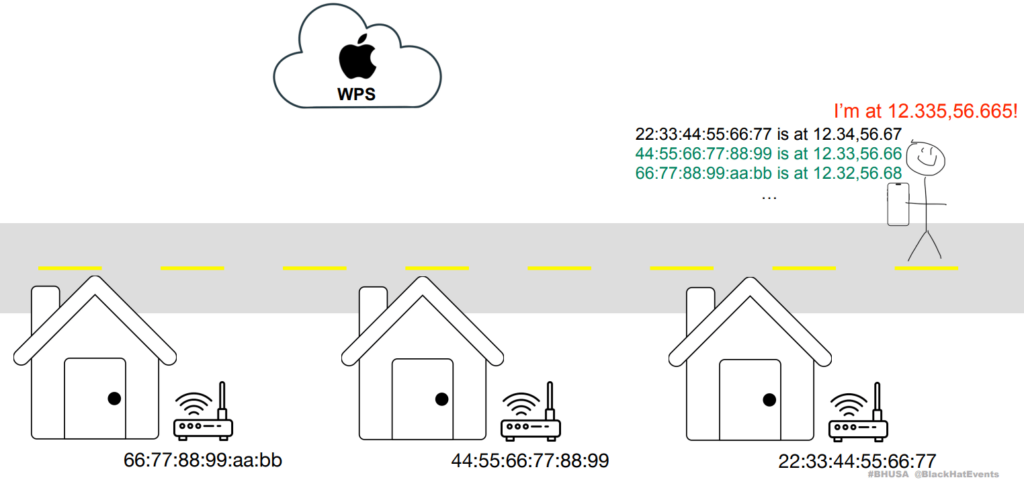

El sistema de posicionamiento Wi-Fi se basa en la recopilación de datos enviados por dispositivos móviles que detectan redes Wi-Fi cercanas. Estos datos incluyen la dirección MAC del router (BSSID), el nombre de la red (SSID), la intensidad de la señal y la ubicación GPS en el momento de la detección. Posteriormente, Apple almacena esta información en gigantescas bases de datos que permiten geolocalizar dispositivos sin necesidad de GPS.

Un ataque masivo con pocos recursos

El estudio revela que, aprovechando la falta de autenticación y controles en la API de Apple, cualquier persona puede consultar la ubicación de millones de puntos de acceso Wi-Fi. Durante un año, los investigadores lograron recopilar más de 2.000 millones de BSSIDs, creando un mapa global detallado de routers y dispositivos.

Erik Rye y su equipo desarrollaron un método que explota la estructura asignada de direcciones MAC y el funcionamiento laxo de la API de Apple. Mediante consultas automatizadas y sin limitaciones, obtuvieron no solo las ubicaciones de los puntos de acceso solicitados, sino también las coordenadas de hasta 400 redes cercanas en cada respuesta.

Casos reales de uso preocupantes

El trabajo presenta varios escenarios que demuestran el potencial peligroso de esta información:

- Seguimiento de personas en tiempo real: El simple hecho de que un dispositivo esté vinculado a un router determinado permite rastrear los movimientos de su propietario.

- Espionaje en zonas de conflicto: Se ha demostrado el rastreo de movimientos militares y civiles en Ucrania y Gaza, lo que podría comprometer operaciones militares o poner en riesgo a civiles.

- Análisis post-desastre: El seguimiento de la desaparición de redes Wi-Fi tras desastres naturales, como los incendios en Maui, permite monitorizar daños y afectaciones a poblaciones enteras sin presencia física en el lugar.

Un problema global

El corpus global obtenido por los investigadores muestra una distribución de BSSIDs que refleja la densidad poblacional del planeta, con una escasa presencia en China, probablemente debido a restricciones legales sobre la publicación de datos geográficos.

Además, el estudio revela que routers de marcas como TP-Link, Huawei y Vantiva están entre los más expuestos. Incluso dispositivos de uso militar, como los routers Starlink empleados por las tropas ucranianas, fueron rastreados, evidenciando posiciones militares sensibles.

Medidas insuficientes

Tras la denuncia pública, Apple ha implementado algunos parches, como la limitación de consultas por IP, la opción de exclusión voluntaria (nomap) para los propietarios de redes Wi-Fi y la aleatorización de direcciones MAC en determinados casos. No obstante, los investigadores advierten que el problema estructural persiste.

“El mayor riesgo es que un atacante remoto, sin privilegios, puede mapear el movimiento de millones de personas y dispositivos en todo el mundo sin ser detectado”, alerta Erik Rye en sus conclusiones.

¿Qué soluciones se proponen?

El estudio sugiere varias medidas para evitar este tipo de ataques:

- Restringir el acceso a las APIs mediante autenticación y limitar las consultas.

- Evitar que la API devuelva información adicional no solicitada sobre redes cercanas.

- Introducir la aleatorización obligatoria de BSSIDs en todos los puntos de acceso Wi-Fi, no solo en móviles.

La empresa SpaceX, tras ser alertada, ha comenzado a desplegar actualizaciones que aleatorizan los BSSIDs de sus routers Starlink. Sin embargo, otros fabricantes como GL.iNet no tienen previsto implementar medidas similares.

Un problema que afecta a todos

El informe concluye que la vigilancia masiva a través de posicionamiento Wi-Fi no es un riesgo teórico, sino una amenaza real, con consecuencias en privacidad, seguridad militar y protección de poblaciones vulnerables.

Como último consejo, los investigadores recomiendan a los usuarios no utilizar el mismo router en diferentes ubicaciones y, siempre que sea posible, optar por equipos que permitan aleatorizar las direcciones MAC.

Referencias: