7 medidas para reforzar la ciberseguridad de los sistemas de seguridad física

Preparación Cibernética para PYMES: Claves para el Éxito o el Fracaso

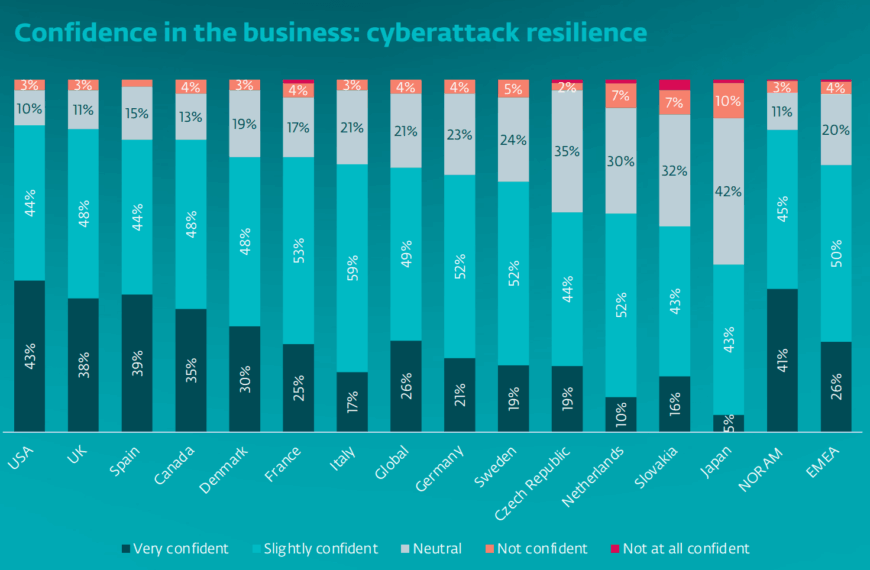

La incertidumbre en torno a la ciberseguridad continúa creciendo, con…

El Mundial 2026 Impulsa la Publicidad en Tiempo Real

El Mundial de la FIFA 2026 se perfila como un…

Turismo y Tecnología: Un Futuro Humano con la Inteligencia Artificial

Cerca de 500 profesionales se dieron cita en el ITH…

El clúster norcoreano UNK_DeadDrop lanza un phishing masivo en GitHub y Visual Studio Code para robar criptomonedas a desarrolladores

Proofpoint, compañía especializada en ciberseguridad y cumplimiento normativo, ha detectado una nueva operación maliciosa atribuida presuntamente a actores vinculados con […]

Auditores Cibernéticos: Los ‘Auditores’ que Nunca Contrataste

La ciberseguridad sigue enfrentando retos significativos debido a un fenómeno psicológico conocido como sesgo de normalidad. Este sesgo se traduce […]

Maximiza la Visibilidad del Gasto en la Nube y Optimiza tu Control Financiero

La creciente complejidad de los entornos cloud ha llevado a las empresas a priorizar la gestión del gasto en la […]

Siete de cada diez ciberataques a empresas en verano ocurren por medio del correo electrónico

El verano suele asociarse con el descanso y las vacaciones, un periodo en el que gran parte de los trabajadores […]

Cómo proteger a los menores con unos datos que podrían utilizarse durante años

Al hablar de seguridad digital de los menores, lo primero que pensamos es en el acceso a contenidos inapropiados. Sin […]